Uang tebusan digunakan untuk pembiayaan aktivitas kriminal dan mendorong kriminal siber terus mengulang penggunaan ”ransomware”. Publik diminta jangan membayar tebusan jika ”database” komputer disandera ”ransomware”.

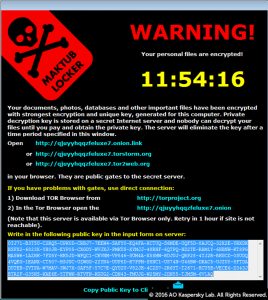

KOMPAS/TRIPWIRE—Penampakan pesan ransomware Netwalker. Ransomware ini yang menyerang University of California San Francisco dan meminta tebusan senilai 3 juta dollar AS pada 1 Juni 2020.

KOMPAS/TRIPWIRE—Penampakan pesan ransomware Netwalker. Ransomware ini yang menyerang University of California San Francisco dan meminta tebusan senilai 3 juta dollar AS pada 1 Juni 2020.

Ransomware sebagai bentuk serangan siber mulai kembali meningkat peredarannya. Namun, jangan sekali-sekali membayar uang tebusan yang diminta ransomeware untuk menyelamatkan data yang ”disandera” para peretas ini.

ADVERTISEMENT

SCROLL TO RESUME CONTENT

Bitcoin senilai 1,14 juta dollar AS atau setara Rp 16,4 milliar harus berpindah tangan dari University of California San Francisco (UCSF) kepada sindikat kriminal siber Netwalker setelah jaringan komputer mereka diserang ransomware pada awal Juni lalu.

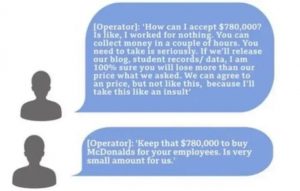

Melalui percakapan dalam dark web yang diketahui BBC, Netwalker pada awalnya meminta uang tebusan senilai 3 juta dollar AS. Namun, melalui proses negosiasi akhirnya nilai tebusan disepakati di angka 1,14 juta dollar AS tersebut.

BBC—Perkataan peretas saat bernegosiasi dengan pihak University of California San Francisco pada awal Juni 2020.

BBC—Perkataan peretas saat bernegosiasi dengan pihak University of California San Francisco pada awal Juni 2020.

Juru bicara UCSF menyebut jaringan komputer milik mereka penting bagi sejumlah kerja akademik, terlebih banyak pekerjaan mereka untuk kebaikan publik.

”Untuk itu, kami mengambil pilihan sulit untuk membayar uang tebusan, sekitar 1,14 juta dollar AS untuk mendapatkan alat pembuka enkripsi data tersebut,” kata juru bicara tersebut, seperti yang dilapokan BBC, Senin (29/6/2020).

Ransomware seperti namanya adalah perangkat lunak yang dibuat dengan tujuan kriminal. Ransomware akan mengunci seluruh file yang ada di sebuah komputer tanpa sepengetahuan pemilik. Sang pemilik baru bisa mengakses kembali setelah membayar ransom atau tebusan.

Jangan bayar tebusan

Ketua Indonesia Cyber Security Forum (ICSF) Ardi Sutedja, Selasa (30/6/2020), mengatakan, ada sejumlah hal yang dapat dilakukan apabila komputer pribadi atau sistem jaringan di perusahaan Anda terkena serangan ransomware.

Pertama, Ardi meminta masyarakat tidak membayar tuntutan tebusan. Hal ini berarti Anda harus merelakan peretas melakukan apa pun terhadap data Anda.

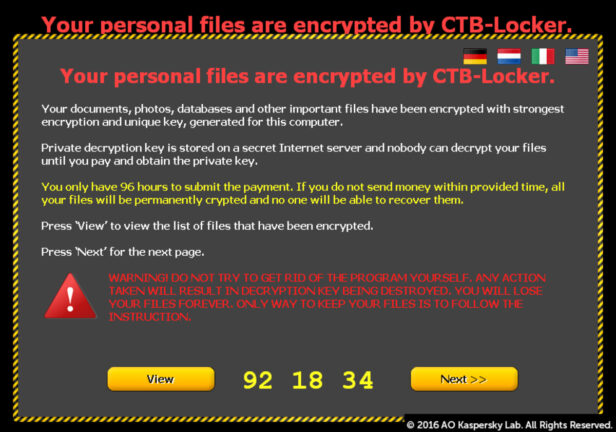

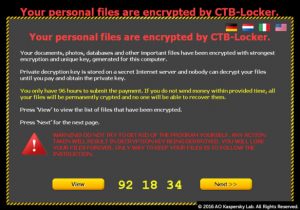

KASPERSKY—Tampilan pesan ransomware CTB-Locker. Seluruh file dienkripsi dan korban diberi waktu 96 jam untuk membayar uang tebusan sebelum data tersebut terenkripsi selamanya dan tidak bisa diakses.

Namun, apabila Anda membayar uang tebusan tersebut, juga tidak ada yang bisa memastikan si peretas akan memenuhi janjinya untuk memberikan perangkat lunak pembuka kunci ransomware ataupun janji untuk tidak menyebar data yang telah mereka kuasai tersebut.

Dengan tidak membayar uang tebusan, paling tidak Anda tidak rugi dua kali ketika data tetap tersebar setelah pembayaran uang tebusan. ”Jadi, ini memang pisau bermata dua. Namun, langkah yang terbaik adalah jangan membayar,” kata Ardi saat dihubungi di Jakarta.

Untuk itu, masyarakat diminta melakukan backup isi komputer Anda ke media penyimpanan lain secara rutin. Setidaknya, apabila komputer dikunci terus oleh peretas, Anda masih memiliki data cadangan yang cukup baru.

Kedua, apabila dalam jaringan komputer Anda masih ada komputer yang belum terserang, sebisa mungkin ambil seluruh data yang bisa diselamatkan.

Ketiga, Ardi meminta masyarakat untuk segera memanggil tim keamanan internal utuk mengatasi persoalannya. Namun, apabila tidak bisa diatasi, masyarakat bisa meminta bantuan ke tim eksternal yang tersertifikasi dan dikenal oleh Badan Siber dan Sandi Nasional (BSSN), Polri, ataupun ICSF.

BSSN juga memiliki pusat kontak siber yang dapat diakses di nomor telepon (021) 78833610 ataupun alamat surel bantuan70@bssn.go.id dan pusopskamsinas@bssn.go.id.

Pada Mei 2017, sejumlah kantor pemerintahan dan lembaga di setidaknya 150 negara diserang ransomware bernama WannaCry; termasuk di Indonesia (Kompas, 16/5/2017).

Menurut catatan Kompas, pada saat itu, WannaCry setidaknya menyerang jaringan komputer di Rumah Sakit Kanker Dharmais, Jakarta; Perpustakaan Universitas Negeri Jember, Jawa Timur; dan PT Semen Padang, Sumatera Barat.

Biaya operasi dari uang tebusan

Juru bicara Europol, Jan Op Gen Oorth, mengatakan, tidak seharusnya korban membayar uang tebusan. ”Uang ransom ini digunakan untuk pembiayaan kegiatan kriminal dan mendorong mereka untuk terus melakukan penyanderaan data ini,” kata Oorth.

Europol memiliki inisiatif bekerja sama dengan Kepolisian Kerajaan Belanda, Kaspersky, dan Mcafee dengan tajuk ”No More Ransom”. No More Ransom juga menyediakan aplikasi pembuka atau decryption tool untuk 138 jenis ransomware.

Waspadari surel

Firma keamanan siber Proofpoint melihat ada kecenderungan peningkatan pemanfaatan surel (surat elektronik/e-mail) sebagai medium serangan ransomware.

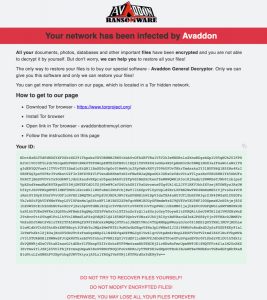

Dalam laporannya tertanggal Kamis (25/6/2020), Direktur Senior Riset Ancaman dan Deteksi Proofpoint Sherrod Degrippo mengatakan, metode melalui surel ini paling sering digunakan oleh sebuah ransomware baru yang beredar; Avaddon.

PROOFPOINT—Tampilan Avaddon, ransomware yang peredarannya meningkat pada beberapa pekan terakhir selama Mei-Juni 2020. Avaddon beredar melalui surel atau e-mail.

PROOFPOINT—Tampilan Avaddon, ransomware yang peredarannya meningkat pada beberapa pekan terakhir selama Mei-Juni 2020. Avaddon beredar melalui surel atau e-mail.

Selama sepekan, 4-10 Juni 2020, setidaknya 1 juta surel berisi Avaddon. Serangan ini secara umum menarget organisasi di AS.

Dari hasil pengamatan Proofpoint, Avaddon menggunakan sejumlah kalimat seperti: ”Do you know him?”, ”Our old picture”, ”Photo for you”, ”Do you like my photo?”, ”Is this you?”, ”Your new photo?”, dan ”I like this photo”.

Dalam surel tersebut akan berisi sebuah attachment atau lampiran. Ketika lampiran terbuka, sebuah program akan terunduh secara otomatis.

Begitu Avaddon berjalan, akan muncul sebuah jendela yang berisi permintaan uang senilai 800 dollar AS (Rp 11,5 juta) dalam bentuk bitcoin melalui jaringan dark web Tor.

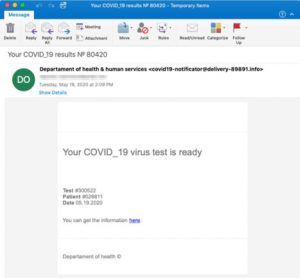

PROOFPOINT—Isi surel yang menyaru sebagai hasil tes Covid-19, padahal berisi tautan yang akan memasang ransomware Mr Robot pada komputer target.

Menyaru hasil tes Covid-19

Ransomware lain yang terdeteksi menggunakan surel sebagai medium serangan bernama ”Mr Robot”. Ransomware ini telah menyerang sejumlah perusahaan di AS pada 19 Mei-1 Juni 2020.

Mr Robot akan dikirim oleh alamat surel yang menyaru sebagai otoritas kesehatan setempat.

Subyek surel tersebut pun menyatakan bahwa surel tersebut berisi hasil tes Covid-19, antara lain ”Your COVID19 results are ready/85108”, ”COVID19 virus test result /61043”, ”COVID19 virus result /64745”, dan ”Your COVID_19 Results No 80420”.

Calon korban kemudian diminta untuk mengklik sebuah link atau tautan yang disebut sebagai ”hasil tes” yang dijanjikan tersebut.

Begitu diklik, Mr Robot akan terpasang di komputer dan meminta uang tebusan senilai 100 dollar AS (Rp 1,4 juta).

Oleh SATRIO PANGARSO WISANGGENI

Editor: SATRIO PANGARSO WISANGGENI

Sumber: Kompas, 30 Juni 2020