Sejumlah peneliti lintas institusi dari Swiss, Jerman, dan Inggris menemukan sebuah metode serangan untuk menembus perangkat target melalui jaringan Bluetooth. Pengguna pun disarankan mematikan Bluetooth di keramaian.

KOMPAS/SATRIO PANGARSO WISANGGENI—Tombol fitur Bluetooth terlihat sedang aktif dalam sebuah ponsel Android, seperti yang terlihat pada foto yang diambil pada Rabu (20/5/2020). Peneliti menemukan sebuah celah keamanan pada jaringan Bluetooth yang membuat ponsel rentan dari serangan peretas.

KOMPAS/SATRIO PANGARSO WISANGGENI—Tombol fitur Bluetooth terlihat sedang aktif dalam sebuah ponsel Android, seperti yang terlihat pada foto yang diambil pada Rabu (20/5/2020). Peneliti menemukan sebuah celah keamanan pada jaringan Bluetooth yang membuat ponsel rentan dari serangan peretas.

Sebuah celah keamanan baru, dinamai BIAS, ditemukan pada sistem jaringan Bluetooth yang sudah lazim digunakan masyarakat. Temuan ini mengekspos celah keamanan yang ada pada ponsel pintar, tablet, hingga laptop yang kini digunakan oleh jutaan orang. Data pengguna dapat diambil diam-diam oleh peretas.

ADVERTISEMENT

SCROLL TO RESUME CONTENT

Sejumlah peneliti lintas institusi, Daniele Antonioli dari Swiss Federal Institute of Technology (EPFL) Lausanne, Swis; Nils Ole Tippenhauer dari Hemholtz Center for Information Security (CISPA) Jerman; dan Kasper Rasmussen dari University of Oxford Inggris menemukan sebuah metode serangan untuk menembus perangkat target melalui jaringan Bluetooth.

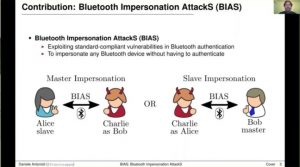

Mekanisme serangan ini mereka sebut BIAS atau Bluetooth Impersonation Attacks (serangan penyamaran Bluetooth).

Pada prinsipnya, celah keamanan ini memungkinkan seorang peretas memalsu sebagai sebuah perangkat yang sudah terpasang (paired) dengan perangkat milik target. Serangan ini mengeksploitasi sebuah kecacatan pada arsitektur Bluetooth. Artinya, semua perangkat elektronik yang memiliki Bluetooth kini rentan.

”Serangan BIAS berada pada tingkat arsitektur Bluetooth sehingga semua perangkat Bluetooth adalah target potensial,” tulis Antonioli dalam artikel ilmiahnya.

Penelitian ini dibawakan pada hari kedua simposium IEEE Symposium on Security and Privacy ke-41 yang digelar virtual pada Selasa (19/5/2020). Sebelumnya, konferensi ini dijadwalkan digelar langsung di San Francisco, California, AS.

—Peneliti Daniele Antonioli (pojok kanan atas) dari Swiss Federal Institute of Technology (EPFL) Lausanne, Swis mempresentasikan hasil penelitiannya dalam telekonferensi IEEE Symposium on Security and Privacy ke-41 yang digelar virtual pada Selasa (19/5/2020).

—Peneliti Daniele Antonioli (pojok kanan atas) dari Swiss Federal Institute of Technology (EPFL) Lausanne, Swis mempresentasikan hasil penelitiannya dalam telekonferensi IEEE Symposium on Security and Privacy ke-41 yang digelar virtual pada Selasa (19/5/2020).

Dalam penelitian tersebut, Antonioli dan kawan-kawan mencoba menerapkan BIAS terhadap 28 perangkat dengan berbagai wujud mulai dari ponsel pintar hingga laptop dan tablet. Semua perangkat ini berhasil ditembus.

”Kami mencoba melakukan serangan BIAS ini ke 31 perangkat dengan 28 cip Bluetooth yang berbeda. Kami telah menguji cip produksi Cypress, Qualcomm, Apple, Intel, Samsung, dan CSR. Semua perangkat yang kita tes ternyata rentan terhadap serangan BIAS,” tulis Antonioli.

Nonaktifkan Bluetooth di keramaian

Sejumlah perangkat yang diuji antara lain ponsel Apple iPhone 8, iPhone 5s, dan iPad 2018; ponsel Google Pixel 2 dan Pixel 3, ponsel Samsung Galaxy J3 dan S5 mini; hingga laptop Lenovo Thinkpad X3, HP Probook 430, dan Macbook Pro 2017.

ANTONIOLI, TIPPENHAUER, DAN RASMUSSEN—Daftar perangkat yang diuji oleh Antonioli dan kawan-kawan. Kolom di sebelah kanan menunjukkan status kerentanan gawai berdasarkan jenis koneksi Bluetooth-nya. LSC artinya koneksi lama (Legacy Secure Connection), sedangkan SC merujuk pada protokol yang lebih baru (Secure Connection). MI dan SI menunjukkan bahwa gawai tersebut dapat ”ditipu” oleh perangkat peretas yang berfungsi sebagai tuan rumah (Master Impersonation/MI) ataupun sebagai tamu (Slave Impersonation/SI). Tabel ini menunjukkan bahwa seluruh perangkat dengan berbagai cip Bluetooth rentan terhadap serangan BIAS.

ANTONIOLI, TIPPENHAUER, DAN RASMUSSEN—Daftar perangkat yang diuji oleh Antonioli dan kawan-kawan. Kolom di sebelah kanan menunjukkan status kerentanan gawai berdasarkan jenis koneksi Bluetooth-nya. LSC artinya koneksi lama (Legacy Secure Connection), sedangkan SC merujuk pada protokol yang lebih baru (Secure Connection). MI dan SI menunjukkan bahwa gawai tersebut dapat ”ditipu” oleh perangkat peretas yang berfungsi sebagai tuan rumah (Master Impersonation/MI) ataupun sebagai tamu (Slave Impersonation/SI). Tabel ini menunjukkan bahwa seluruh perangkat dengan berbagai cip Bluetooth rentan terhadap serangan BIAS.

Bluetooth SIG, organisasi yang mengatur standar dan lisensi Bluetooth, pada 2017 menyebut bahwa pada saat itu ada tiga miliar perangkat yang memiliki Bluetooh. Pada 2018, angka ini diproyeksikan mencapai 5 miliar.

Peretas bisa mengambil data dari target secara diam-diam. Bahkan, sebuah malware juga bisa dipasang di perangkat target.

Chairman Communication & Information System Security Research Center (CISSReC) Pratama Persadha membenarkan bahwa ini adalah celah keamanan baru pada Bluetooth.

Pratama mengatakan, mekanisme serangan BIAS memungkinkan peretas memperlebar celah keamanan pada Bluetooth. Salah satu trik yang dapat dilakukan adalah mengeksploitasi KNOB (Key Negotiation of Bluetooth).

Dengan mengombinasikan KNOB dengan BIAS, peretas bisa mengambil data dari target secara diam-diam. Bahkan, sebuah malware juga bisa dipasang di perangkat target.

”Bila malware sudah terpasang, serangan BIAS dan KNOB bisa dihentikan. Melalui malware tersebut, penjahat bisa meretas dari jarak jauh, tanpa terbatas jarak jangkauan Bluetooth yang sekitar 10 meter,” kata Pratama saat diminta Kompas menanggapi hasil penelitian Antonioli dan kawan-kawan.

Pratama mengatakan, korban tidak akan sadar bahwa sudah jatuh dalam perangkat KNOB dan BIAS. Untuk itu, ia meminta masyarakat untuk mematikan fitur Bluetooth pada ponsel, apabila tidak digunakan. Ia juga menyarankan untuk tetap mematikan Bluetooth apabila berada di keramaian.

Masyarakat juga disarankan untuk menghapus daftar gawai yang pernah terhubung melalui Bluetooth (paired devices) dengan perangkatnya. Terakhir, Pratama juga meminta masyarakat untuk memperbarui (update) perangkatnya yang memiliki Bluetooth.

KOMPAS/SATRIO PANGARSO WISANGGENI—Layar tampilan daftar perangkat yang sudah tersabung (paired devices) melalui jaringan Bluetooth pada ponsel platform Android.

KOMPAS/SATRIO PANGARSO WISANGGENI—Layar tampilan daftar perangkat yang sudah tersabung (paired devices) melalui jaringan Bluetooth pada ponsel platform Android.

Sudah dilaporkan

Sebelum penelitian ini dipublikasikan, Antonioli dan kawan-kawan secara tertutup sudah menyampaikan adanya celah keamanan ini kepada Bluetooth Special Interest Group (Bluetooth SIG), organisasi yang mengoordinasikan dan mengawasi penerapan dan pengembangan Bluetooth.

Bluetooth SIG pun telah menerima temuan ini dan memberikan pernyataan resmi. Dalam pernyataan resminya, Bluetooth SIG akan memperbarui standar spesifikasi Bluetooth yang dikenal sebagai Bluetooth Core Specification untuk menutup celah keamanan ini pada versi Bluetooth selanjutnya.

Artinya, hingga versi revisi Bluetooth selanjutnya tersedia, Bluetooth SIG meminta dengan tegas setiap vendor untuk memperkuat sistem autentikasi antar perangkat dalam jaringan Bluetooth.

”Bluetooth SIG juga mengomunikasikan detail celah keamanan ini dan cara perbaikannya kepada perusahaan anggota kami. Sekaligus kami menginatkan bahwa masyarakat seluruh pengguna Bluetooth untuk selalu menginstall rekomendasi update dari produsen perangkat dan penyedia sistem operasi masing-masing,” demikian pernyataan dari Bluetooth SIG.

Setiap celah keamanan yang terkuat diwajibkan didaftarkan ke basis data National Vulnerability Database (NVD) milik pemerintah AS dan diberi nomor entry.

Celah keamanan ini baru dimasukkan ke NVD pada Rabu (20/5/2020) dini hari dengan nomor CVE-2020-10135. Nomor ini akan menjadi patokan dalam setiap pembahasan keamanan siber yang terkait BIAS.

Oleh SATRIO PANGARSO WISANGGENI

Sumber: Kompas, 20 Mei 2020