Dalam beberapa hari terakhir, ramai diberitakan aplikasi percakapan Whatsapp dari ponsel sejumlah aktivis antikorupsi diretas. Hal ini lantas memicu kekhawatiran masyarakat soal kemungkinan Whatsapp mereka diretas. Simak tips-tips aman dari peretasan Whatsapp berikut.

Kemudahan berkomunikasi, baik lewat pesan, suara, maupun video, membuat Whatsapp (WA) digemari dan digunakan banyak warga Indonesia. Dalam laporan ”Digital in 2019” oleh HootSuite dan We Are Social tercatat, penetrasi internet di Indonesia pada Januari 2018-Januari 2019 mencapai 150 juta orang atau 56 persen dari total penduduk. Dari jumlah itu, 83 persennya mengakses WA.

Besarnya jumlah pengguna WA belum dibarengi kesadaran menjaga data digital. Keamanan digital di Indonesia masih relatif rendah, termasuk di kota besar seperti Jakarta dengan jumlah pengguna telepon pintar yang besar. Dari laporan The Economist Intelligence Unit 2015, Jakarta berada di urutan ketiga terbawah pada indeks keamanan digital dari 50 kota besar yang diteliti. Artinya, ponsel dan WA warga Indonesia rentan diretas.

ADVERTISEMENT

SCROLL TO RESUME CONTENT

Perhatian lebih

Ketua Indonesia Cyber Security Forum Ardi Sutedja mengatakan, mengingat ponsel kini menjadi bagian yang terpisahkan dari hidup masyarakat modern, warga juga harus menjaganya baik-baik. Disiplin mengurangi risiko ponsel diakses, diretas, dan disalahgunakan orang lain.

Ponsel jangan suka ditinggal sembarang. Anggaplah ponsel itu seperti dompet. Kita tidak mau, kan, kehilangan dompet atau isi dompet kita diketahui orang lain? Seharusnya ponsel pun diperlakukan demikian.

Selain itu, Ardi juga menyarankan warga agar tidak mudah meminjamkan ponsel ke sembarang orang. Kalaupun terpaksa dipinjamkan, sebisa mungkin hanya dipinjamkan ke orang-orang dekat yang bisa dipercaya bahwa ponsel tidak akan disalahgunakan.

KOMPAS/RYAN RINALDY–Pendiri Indonesia Cyber Security Forum (ICSF) Ardi Sutedja

Pegiat forensik digital, Ruby Alamsyah, mengatakan, banyak pengguna ponsel pintar yang belum menganggap bahwa gawai yang digenggamnya itu adalah komputer mini. Sistem komputer itu bisa diserang dengan virus-virus yang bisa merongrong kerja ponsel, bahkan mencuri data di dalamnya.

Seperti halnya komputer yang harus dilindungi dengan sistem pertahanan, seperti kata sandi dan antivirus, seharusnya ponsel pintar pun diperlakukan hal serupa.

”Karena masih menganggap ponsel itu hanya sebagai alat komunikasi semata dan menafikan kerja komputer di dalamnya, warga belum membangun sistem pertahanan untuk ponselnya,” ujar Ruby yang dihubungi pada Selasa (17/9/2019).

Padahal, hampir semua data pribadi tersimpan di dalam ponsel, mulai dari riwayat percakapan dan telpon, media sosial, sampai akses perbankan. Semua ini tentu perlu perlindungan agar tidak bisa diakses dan disalahgunakan pihak selain pemilik ponsel.

KOMPAS/IGA BAGUS ANGA PUTRA–Praktisi digital forensik, Ruby Alamsyah.

Ia mengatakan, saat ini banyak fasilitas untuk meningkatkan keamanan ponsel. Yang paling sederhana adalah memasang kata sandi untuk mengunci ponsel. Fitur kunci ponsel pun telah berkembang mulai dari pemindaian suara hingga retina mata pemilik ponsel. Pemilik juga bisa meningkatkan keamanan dengan mengunduh aplikasi antivirus di ponselnya.

Tidak hanya itu, Ruby juga menyarankan warga untuk skeptis dan tidak mudah percaya pada tautan-tautan situs dari pengirim yang tidak jelas identitasnya. Tautan situs yang tidak jelas itu biasanya mengantarkan warga ke sebuah situs bodong, tetapi pada saat bersamaan ponsel akan disusupi virus-virus yang bisa melemahkan dan mencuri data di ponsel.

”Kalau memperoleh tautan situs dari e-mail ataupun pesan yang berasal dari pengirim yang tidak jelas identitas, jangan diklik. Sebaiknya diamkan saja atau bahkan hapus saja langsung,” ujar Ruby.

Hindari gratisan

Selain meningkatkan perhatian dan sistem pertahanan ponsel, baik Ruby maupun Ardi menganjurkan agar menghindari mengakses Wi-Fi gratis yang disediakan di ruang publik. Sebab, kita tidak pernah tahu seberapa tebal fitur pengamanan yang terpasang di Wi-Fi itu.

Apabila terpaksa atau harus mengakses Wi-Fi gratis di ruang publik, warga diminta untuk menghindari mengakses fasilitas mobile banking. Wi-Fi publik lebih aman digunakan hanya untuk mengakses mesin pencarian atau situs-situs yang tak memerlukan akses ke data pribadi.

”Kita tidak pernah tahu Wi-Fi itu punya kemampuan akses ke ponsel atau komputer kita sejauh mana?” ujar Ardi.

Direktur Komunikasi Whatsapp Inc Sravanti Dev, di Jakarta, Sabtu (14/9/2019), mengatakan, Whatsapp telah memberikan beberapa fitur pelengkap untuk memastikan keamanan dan kerahasiaan pengguna bisa terjamin. Sayangnya, tidak semua pengguna mengerti dan memanfaatkan fitur ini secara maksimal.

KOMPAS/DEONISIA ARLINTA–Direktur Komunikasi WhatsApp Inc Sravanti Dev

Fitur pertama yang bisa dimanfaatkan adalah verifikasi dua langkah atau two-step verification. Melalui fitur ini, aplikasi baru bisa diakses setelah memasukkan pin keamanan yang sebelumnya telah diatur.

Cara mengaktifkannya melalui menu pengaturan yang biasanya ada di kanan atas tampilan Whatsapp. Setelah itu, pilih menu ”akun” kemudian pilih ”verifikasi dua langkah”.

Kemudian, pengguna bisa memasukkan enam digit PIN yang sebelumnya pernah digunakan saat pertama kali mendaftarkan nomor telepon pada aplikasi Whatsapp. PIN inilah yang nantinya digunakan sebagai sandi untuk membuka aplikasi Whatsapp yang dimiliki.

Selain fitur ini, pengguna juga bisa memanfaatkan fitur enkripsi ujung ke ujung atau end-to-end encryption. Fitur ini memang diatur untuk selalu aktif dan tidak ada cara untuk menonaktifkannya.

Fitur ini untuk memastikan bahwa percakapan yang terjadi hanya diketahui oleh pengirim pesan dan penerima pesan. Jika sudah terenkripsi, pesan, foto, video, ataupun suara dan dokumen diamankan serta tidak bisa diketahui siapa pun.

”Tidak ada pihak lain yang bisa membuka dan membaca pesan yang disampaikan pada aplikasi, bahkan pihak WhatsApp sekalipun,” tutur Sravati.–BENEDIKTUS KRISNA YOGATAMA

Editor M FAJAR MARTA

Sumber: Kompas, 17 September 2019

—————————————————————

Siapa yang Meretas Ponsel Aktivis Antikorupsi?

Dalam beberapa hari terakhir, ramai diberitakan aplikasi percakapan whatsapp dari ponsel sejumlah aktivis antikorupsi diretas. Dari semula aktif menolak revisi Undang-Undang Komisi Pemberantasan Korupsi, nomor whatsapp yang diretas itu kemudian mengirim konten yang mendukung revisi itu. Lantas siapa yang menyadapnya ?

Sejumlah aktivis yang menyuarakan sikap menolak revisi Undang-Undang KPK yang ponselnya diretas adalah pengajar Universitas Gadjah Mada (UGM) Rimawan Pradiptyo, peneliti Pusat Kajian Antikorupsi Fakultas Hukum UGM Oce Madril, dan pengajar Sekolah Tinggi Jentera Bivitri Susanti, diretas alat komunikasinya. Ponsel mereka diretas sejak sekitar sepekan terakhir.

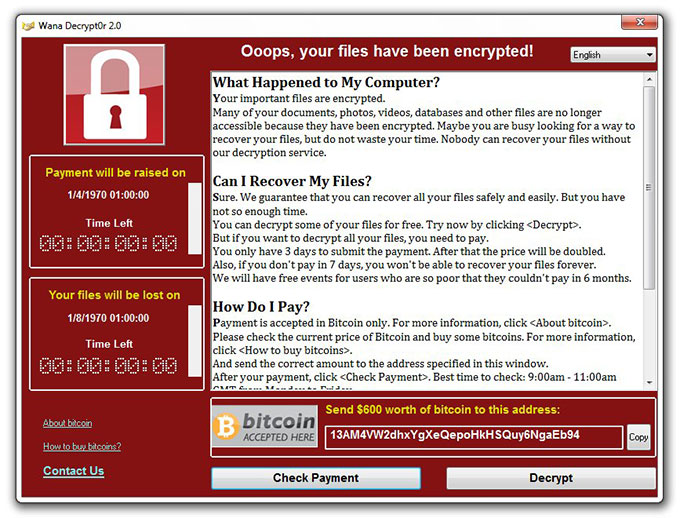

Meretas whatsapp (WA) bukan sesuatu yang sulit dilakukan. Pelaku peretas bisa orang dekat korban yang punya akses untuk meminjam ponsel korban. Pelaku juga bisa saja orang yang jauh secara fisik dari korban namun memiliki perangkat teknologi canggih, modal besar, dan keterampilan teknologi mutakhir.

Demikian kesimpulan hasil wawancara dengan Pakar Digital Forensik Ruby Alamsyah, Ketua Indonesia Cyber Security Forum Ardi Sutedja, dan Pegiat Teknologi Informasi Onno W Purbo, yang dihubungi Senin (16/9/2019).

Setidaknya ada lima cara meretas WA. Tiga cara pertama bisa dilakukan pelaku yang merupakan orang dekat korban, sedangkan dua cara lainnya bisa dilakukan jarak jauh namun menggunakan perangkat teknologi tertentu.

Ruby mengungkapkan, cara peretasan WA yang paling sederhana adalah dengan cara meminjam atau mengambil ponsel korban. Pelaku mengunduh aplikasi WA di ponsel pelaku yang belum terpasang aplikasi WA. Usai mengunduh, pelaku akan diminta program untuk memasukan nomor ponsel yang akan dijadikan nomor WA. Pelaku tinggal memasukan nomor ponsel WA korban.

Setelah itu sistem WA akan mengirim One Time Password (OTP) via Short Message Service (SMS) berupa kode verifikasi untuk instalasi WA ke ponsel korban. Di sini pelaku perlu meminjam atau mengambil ponsel korban, membuka kotak masuk SMS, lalu mengirimkan kode verifikasi ke ponsel pelaku yang hendak digunakan untuk meretas. Usai kode itu didaftarkan dalam ponsel pelaku, maka nomor WA ponsel korban sudah diretas.

“Jadi nomor WA korban aktif di ponsel pelaku tanpa diketahui korban. Ini adalah cara meretas paling sederhana,” ujar Ruby. Cara kedua, hampir serupa dengan cara yang pertama, cara ini menuntut pelaku untuk dekat dengan korban secara fisik sehingga bisa meminjam ponsel korban. Adapun cara ini dilakukan dengan cara mengkloning nomor WA korban.

Pelaku bisa mengunduh aplikasi kloning percakapan di Google Play Store secara gratis. Setelah mengunduhnya dan mengaktifkan aplikasi itu di ponselnya, pelaku harus mengambil ponsel korban, mengaktifkan pemindaian QR Code, lalu memindai QR Code Whatsapp yang ada di ponsel pelaku. Usai pemindaian yang hanya butuh waktu kurang dari lima detik itu, pelaku sudah bisa mengakses, membaca percakapan, bahkan mengirim pesan dari nomor WA korban tanpa diketahui korban.

“Aplikasi gratis android di Google Play Store pun bisa digunakan untuk meretas WA. Siapa saja asalkan punya niat, bisa meretas WA orang lain,” ujar Ardi.

Cara lain meretas WA adalah memanfaatkan keteledoran korban yang lupa menutup WA di komputer. Apabila korban membuka WA melalui situs di komputer, lantas lupa untuk menutupnya, maka sangat mungkin pelaku bisa dengan mudah mengambil alih akses WA korban. Namun ini untuk bisa melakukan ini, WA korban juga harus aktif terhubung internet.

Retas jarak jauh

Tiga cara yang baru saja dijelaskan ini tidak butuh biaya sepeser pun, hanya saja memerlukan akses ke ponsel atau komputer korban. Selain dua cara tadi, ada cara lain-lain yang memungkinkan pelaku untuk meretas WA tanpa perlu berhubungan fisik atau tanpa mengambil ponsel korban.

Caranya adalah dengan mengirimkan virus malware atau spyware ke ponsel korban. Malware dan spyware adalah virus yang bisa merusak sistem komputer di ponsel. Selain mengacaukan kerja ponsel, spyware memungkinkan pelaku untuk memperoleh data dan akses ponsel korban, termasuk mengakses WA serta media sosial korban.

Untuk mengirim malware dan spyware, pelaku bisa mengirimkan email atau pesan singkat dari alamat yang tak dikenal ke ponsel korban yang isinya tautan sebuah situs. Ketika diklik, situs itu biasanya palsu atau bodong, tapi virus-virus itu sudah terlanjur masuk ke ponsel korban.

Virus-virus itu juga bisa masuk ke ponsel korban apabila korban pernah atau tidak sengaja mengakses ke situs-situs yang tidak jelas alamatnya. Seperti halnya tautan situs di email yang tidak jelas, biasanya situs-situs itu bodong, tapi menyebarkan virus ke ponsel korban.

Namun untuk menjalankan modus ini, pelaku membutuhkan sumber daya yang tidak sedikit. Pelaku memerlukan modal puluhan hingga ratusan juta untuk mengembangkan atau membeli perangkat lunak yang bisa mengirimkan spyware dan atau malware ini.

Tidak hanya itu, pelaku juga harus memiliki perangkat teknologi yang canggih untuk mengirimkan virus-virus itu. Serta, yang paling penting, pelaku pasti harus memiliki keterampilan berteknologi yang tingkat lanjut sehingga memahami dan bisa mengoperasikan peluncuran virus-virus itu.

Peretasan jarak jauh juga bisa dilakukan oleh aparat penegak hukum seperti Kepolisian dan Badan Intelejen Negara, dan KPK. Baik Ardi maupun Ruby menjelaskan, aparat penegak hukum melakukan hal itu karena diberikan kuasa oleh undang-undang dalam rangka penyelidikan. “Aparat penegak hukum tentu punya teknologinya,” ujar Ardi.

Penelusuran lanjut

Ruby menjelaskan, pelaku punya berbagai motif untuk meretas WA. Motif yang seringkali muncul adalah motif ekonomi dengan modus pemerasan atau permintaan transfer sejumlah uang kepada kontak ponsel korban.

Namun, mengingat para korban peretasan ini adalah aktivis anti korupsi dan peristiwa peretasannya bersamaan di hari-hari revisi UU KPK dan pemilihan calon pemimpin KPK, maka kasus ini punya dimensi yang berbeda. Maka, lanjut Ruby, perlu penelusuran lebih lanjut tentang identitas dan motif pelaku.

Sebagai pakar digital forensik, Ruby mengatakan, korban bisa saja menelusuri dan mencari tahu siapa pelaku peretasan. Namun, itu memerlukan sumber daya yang tidak sedikit karena perlu tenaga ahli dan perangkat yang memadai.

Salah satu cara mencari pelaku, menurut Ruby adalah menelusuri kronologis secara detail penggunaan ponsel korban. “Apakah ponselnya selalu digenggam setiap waktu? Apakah korban mengakses WA atau media sosial lainnya selain dari ponsel? Kapan dan dimana? Coba itu ditelusuri,” ujar Ruby.

Ruby menambahkan, meski para korban memiliki latar belakang yang hampir serupa dan dugaan motif pelaku hampir serupa, ia mengatakan, perlu dilakukan penelusuran lebih lanjut tentang siapa pelakunya.

Sementara itu, Ketua Indonesia Cyber Security Forum Ardi Sutedja berpendapat peretasan kepada para aktivisi anti korupsi ini adalah bentuk pelanggaran hukum dari kebablasan. “Hal itu tak hanya menerobos privasi orang, namun juga memadamkan kebebasan berekspresi warga,” ujar Ardi.

Adapun pengajar Hukum Universitas Pelita Harapan Rizky Karo-Karo dalam bukunya yang berjudul “Penegakan Hukum Kejahatan Dunia Maya (Cybercrime) Melalui Hukum Pidana” (2019), menjelaskan peretasan adalah bentuk pelanggaran hukum. Hal itu tercantum dalam pasal 30 ayat 1,2, 3 Undang-Undang Nomor 11 Tahun 2008 tentang Informasi dan Transaksi Elektronik. “Setiap orang dilarang dengan sengaja dan tanpa hak atau melawan hukum mengakses komputer dan/atau sistem elektronik milik orang lain dengan cara apa pun,” demikian pasal 30 ayat 1 menyebutkan.–BENEDIKTUS KRISNA YOGATAMA

Editor ANDY RIZA HIDAYAT

Sumber: Kompas, 16 September 2019