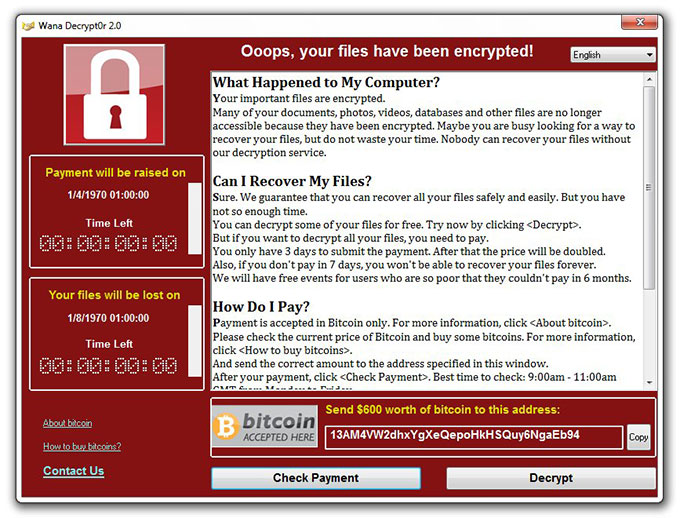

Lebih dari 40 hari berlalu sejak Menteri Komunikasi dan Informatika Rudiantara mengumumkan: Indonesia menjadi target serangan aplikasi penyandera data atau ransomware dengan nama WannaCrypt atau WannaCry. Tercatat dua institusi kesehatan menjadi korban. Data penting mereka dikunci oleh aplikasi tersebut dan baru bisa dibuka setelah membayar tebusan 300 dollar AS dalam mata uang terenkripsi bitcoin.

Ada benang merah: komputer korban menggunakan sistem operasi Windows-versi yang sudah dihentikan dukungannya oleh Microsoft selaku pembuatnya. Beruntung, WannaCrypt hanya mengeksploitasi celah keamanan pada Windows yang rupanya sudah tersedia tambalan keamanannya. Rudiantara saat itu sudah menginstruksikan agar dilakukan pembaruan perangkat lunak.

Di luar Indonesia, ancaman WannaCrypt berhasil ditangkal setelah ditemukan kill switch atau cara membuat aplikasi ini impoten, yaitu dengan mengaktifkan alamat URL yang digunakan untuk verifikasi. WannaCrypt langsung tertidur begitu mendapati alamat URL sudah aktif. Dari analisis dompet bitcoin penyebar WannaCrypt, kemungkinan besar tidak banyak korban yang membayar. Apakah berarti masalah sudah berlalu?

ADVERTISEMENT

SCROLL TO RESUME CONTENT

Kurniawan Darmanto, Senior Security Consultant Fortinet Indonesia, menyebutkan, ancaman WannaCrypt tidak sebesar famili lainnya. Kelebihannya, dia mampu menggandakan diri ke komputer yang terhubung kepada jaringan tanpa interaksi pengguna. “Ransomware ini mengeksploitasi celah keamanan yang sudah disadari Microsoft sehingga sudah ada tambalan keamanan dua bulan sebelumnya. Juga ada kill switch yang bisa mematikan dari jarak jauh,” katanya.

Bertahan sesaat

Direktur Vaksincom Alfons Tanujaya pesimistis semua pihak bakal belajar dari pengalaman serangan ransomware. Reaksi positif yang muncul hanya bertahan sesaat, kecuali perusahaan yang memiliki praktik keamanan yang baik dalam memitigasi serangan aplikasi perusak. “Mayoritas masih musiman. Belum jadi kebiasaan,” kata Alfons, Jumat (23/6).

Dijumpai pada Kamis (8/6), Kurniawan menyebut, ancaman ataupun kerusakan akibat WannaCrypt tidak semasif ransomware yang selama ini ada, tetapi kurang dipaparkan media. Sejak akhir 2016, sudah diramalkan serangan ransomware meningkat tahun ini dan selanjutnya. Hingga akhir 2016, tercatat 638 juta serangan ransomware.

Ada beberapa famili ransomware yang reputasinya lebih menakutkan, seperti TorrentLocker, CryptoWall, atau Locky. Tiga nama itu dianggap sukses karena faktor tingkat penyebaran, korban, hingga kesediaan orang membayar tebusan, dari 500-150.000 dollar AS.

Institusi kesehatan menjadi langganan. Selain sistem keamanan jaringannya tidak sekuat dunia industri, pilihan rumah sakit hanya: membayar atau membahayakan nyawa pasien.

Alfons mengatakan, banyak mispersepsi pelaku industri teknologi, yaitu bahwa beberapa sistem operasi dikesankan bebas serangan virus. Padahal, sebuah sistem operasi akan jadi target bila banyak pemakainya. Perusahaan hosting dari Korea Selatan, Nayana, pada awal bulan ini menelan pil pahit. Sebanyak 153 server mereka-memakai sistem operasi Linux-terhantam ransomware dari famili Erebus. Untuk bisa terus melayani 3.400 pelanggan, mereka harus membayar tebusan 1 juta dollar AS, turun dari angka sebelumnya senilai 550 bitcoin-atau setara 1,62 juta dollar AS. “Linux sistem operasi paling populer untuk server. Serangan ke Nayana ini bakal memicu serangan lebih besar,” kata Alfons.

Peta target serangan siber dari Proyek Honeynet Indonesia menunjukkan, Indonesia sering digempur aplikasi perusak dari negara lain, seperti Amerika Serikat atau China. Minggu ini, jumlah serangan sekitar 3.000 per hari. Minggu lalu bisa mencapai 12.000 serangan.

Charles Lim selaku Indonesian Honeynet Project Chapter Lead menyebut, perusahaan penyedia internet, hosting, dan data center di Indonesia mayoritas server-nya menggunakan sistem operasi berbasis Linux. Informasi tentang kerentanan berlimpah di internet sehingga semua pihak sebenarnya bisa bersiap meminimalisasi dampak.

Pakar forensik digital Ruby Alamsyah berharap Badan Siber dan Sandi Negara (BSSN) bisa mendorong koordinasi dan konsolidasi seluruh sumber daya keamanan siber sehingga mitigasi dan penyelamatan berjalan lebih cepat.

Perpres No 53/ 2017 tentang Pembentukan BSSN memberi waktu 4 bulan untuk membentuk organisasi. Semoga cukup waktu untuk bersiap, karena badai itu pasti datang.(DIDIT PUTRA ERLANGGA RAHARDJO)

—————–

Versi cetak artikel ini terbit di harian Kompas edisi 27 Juni 2017, di halaman 10 dengan judul “Penting untuk Bersiap, Badai Serangan Itu Pasti Menyapa”.