Celah keamanan lagi-lagi ditemukan pada aplikasi telekonferensi video populer Zoom. Peretas dapat menyelipkan kode jahat melalui pesan teks dalam ruang ”chat”.

KOMPAS/BAHANA PATRIA GUPTA—-Idealita (34) bersama anaknya, Annada (8), bersilaturahmi via aplikasi Zoom dengan keluarga mereka, Minggu (24/5/2020). Karena tidak bisa mudik Lebaran akibat pandemi Covid-19, banyak warga yang bersilaturahmi secara daring melalui berbagai macam aplikasi komunikasi.

KOMPAS/BAHANA PATRIA GUPTA—-Idealita (34) bersama anaknya, Annada (8), bersilaturahmi via aplikasi Zoom dengan keluarga mereka, Minggu (24/5/2020). Karena tidak bisa mudik Lebaran akibat pandemi Covid-19, banyak warga yang bersilaturahmi secara daring melalui berbagai macam aplikasi komunikasi.

Dua celah keamanan terdeteksi dalam aplikasi telekonferensi video populer Zoom. Peretas dapat menyelipkan kode jahat melalui pesan teks dalam ruang chat. Pengguna diwajibkan memperbarui aplikasi Zoom masing-masing, baik yang terpasang di Windows 10, macOS, Android, ataupun iOS.

ADVERTISEMENT

SCROLL TO RESUME CONTENT

Cisco Talos, firma keamanan siber asal Fulton, Maryland, Amerika Serikat, menemukan dua celah keamanan di aplikasi video telekonferensi populer Zoom. Celah keamanan ini memungkinkan seorang peretas menjalankan kode berbahaya di komputer target.

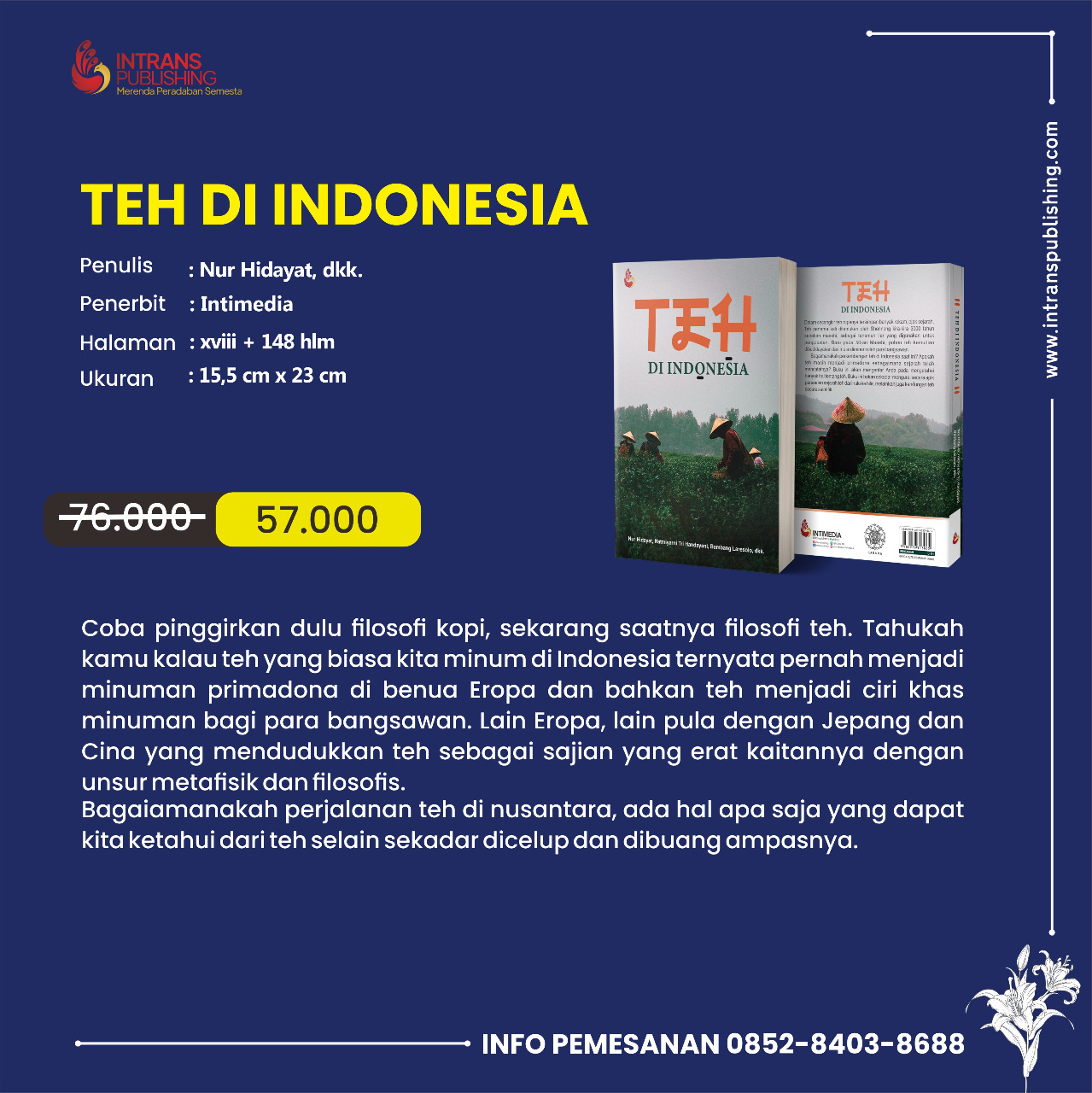

Celah pertama yang diberi kode CVE-2020-6109 merujuk pada sebuah kerentanan di proses pengolahan pesan pada aplikasi Zoom versi 4.6.10. Dalam versi tersebut, peretas dapat memanfaatkan fitur pengiriman stiker atau foto beranimasi GIF dari layanan Giphy yang terintegrasi di layanan chat Zoom.

ZOOM—Tampilan menu pilihan stiker GIF yang dapat diakses dari jendela chat aplikasi telekonferensi video Zoom.

ZOOM—Tampilan menu pilihan stiker GIF yang dapat diakses dari jendela chat aplikasi telekonferensi video Zoom.

Peretas dapat menyamarkan kode berbahaya sebagai file GIF dari server Giphy. Apabila kode berbahaya dikirimkan kepada target, kode itu dapat menanamkan file berbahaya yang kelak bisa dimanfaatkan oleh peretas dari jarak jauh.

Hal ini dimungkinkan karena Zoom tidak memeriksa tautan GIF yang dilampirkan di ruangan chat Zoom. ”Hasil pengujian menunjukkan bahwa alamat tautan GIF tersebut tidak divalidasi (oleh Zoom). Aplikasi Zoom tetap akan membuka file yang tidak berasal dari Giphy,” tulis Cisco Talos melalui laman resminya, Rabu (3/6/2020) malam.

Cisco Talos adalah anak perusahaan dari raksasa teknologi Cisco yang khusus bergerak di bidang keamanan siber.

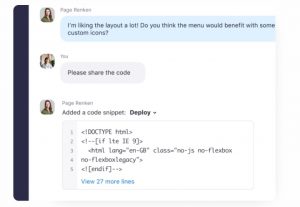

Celah kedua, dengan kode CVE-2020-6110, memanfaatkan fitur Zoom yang dapat saling mengirimkan code snippets atau potongan kode program. Fitur ini dapat digunakan oleh pengembang perangkat lunak yang ingin saling berbagi sebuah rangkaian kode. Code snippets tidak hanya berisi kode tekstual yang dimaksud tetapi juga menyertakan sejumlah file pendukung dalam dokumen ZIP.

Tampilan pengiriman code snippets dalam aplikasi Zoom pada prinsipnya sama seperti pengiriman dokumen lainnya, PDF ataupun file lainnya. Namun, Zoom akan langsung otomatis membuka file ZIP berisi code snippets ini untuk menampilkan rangkaian kode yang dikirimkan tadi.

Memang praktis, tetapi artinya peretas dapat menanam program berbahaya di komputer milik target tanpa diketahui. ”Inti dari kerentanan ini adalah tidak dilakukannya validasi isi konten ZIP oleh Zoom,” tulis Cisco Talos.

Pengumuman publik ini disampaikan Cisco Talos setelah sepekan Zoom memberikan konfirmasi bahwa patch atau perbaikan telah dilakukan di sisi server mereka.

Pada awal pekan ini, Zoom menyatakan bahwa pihaknya akan menonaktifkan integrasi layanan Giphy demi keamanan dan privasi pengguna. ”Begitu sejumlah langkah pengamanan lanjutan bisa dilakukan, kami akan mengaktifkan kembali fitur ini,” tulis Zoom di keterangan resminya.

ZOOM—–Tampilan Zoom versi 5.0. Dalam versi ini, sejumlah fitur keamanan ditambahkan pada aplikasi telekonferensi video populer tersebut, antara lain mengunci Meeting yang sedang berjalan, mengeluarkan salah satu partisipan, dan mengaktifkan fitur Waiting Room, untuk memastikan tidak ada pihak yang tidak diinginkan dalam rapat.

ZOOM—–Tampilan Zoom versi 5.0. Dalam versi ini, sejumlah fitur keamanan ditambahkan pada aplikasi telekonferensi video populer tersebut, antara lain mengunci Meeting yang sedang berjalan, mengeluarkan salah satu partisipan, dan mengaktifkan fitur Waiting Room, untuk memastikan tidak ada pihak yang tidak diinginkan dalam rapat.

Kini, hal yang bisa dilakukan pengguna adalah memperbarui aplikasi Zoom. Sejak akhir pekan lalu, Zoom telah meminta pengguna unutk memperbarui aplikasinya ke versi 5.0.

Apabila setiap hari Anda menggunakan Zoom, kemungkinan besar aplikasi sudah Anda perbarui. Karena sejak akhir pekan lalu, Zoom mewajibkan pengguna untuk memperbarui terlebih dahulu sebelum bergabung ke dalam sebuah telekonferensi.

Namun, apabila Anda belum menggunakan Zoom lagi selama jangka waktu ini, Anda harus memperbarui aplikasi Anda sebelum dapat menggunakan Zoom. Aplikasi Zoom versi terbaru dapat diakses melalui laman resmi Zoom.

Sorotan publik

Sorotan publik kepada Zoom kian terang pasca-aplikasi ini populer digunakan untuk bekerja dan belajar dari rumah di masa pandemi Covid-19 ini.

Selain meningkatnya jumlah pengguna secara drastis—10 juta pengguna pada Desember 2019 menjadi 300 juta pengguna pada April 2020—tetapi juga perhatian publik terhadap keamanan platform tersebut.

Pada awal April lalu, perusahaan yang didirikan oleh Eric Yuan ini mendapat kecaman setelah sejumlah laporan, Zoom disebut memiliki kemampuan untuk menjual data penggunanya ke pihak ketiga.

Lalu, keamanan dan kenyamanan pengguna pun terganggu dengan mudahnya praktik Zoombombing dilakukan, ketika orang yang tidak diundang tiba-tiba menyelonong masuk ke dalam ruang telekonferensi.

Sejumlah instansi pemerintahan dari sejumlah negara di dunia pun mulai melarang staf mereka untuk menggunakan Zoom sebagai medium komunikasi resmi. Untuk itu, sejak April lalu, Eric mengatakan, pihaknya akan berfokus pada isu-isu keamanan dan privasi penggunanya.

Oleh SATRIO PANGARSO WISANGGENI

Sumber: Kompas, 4 Juni 2020